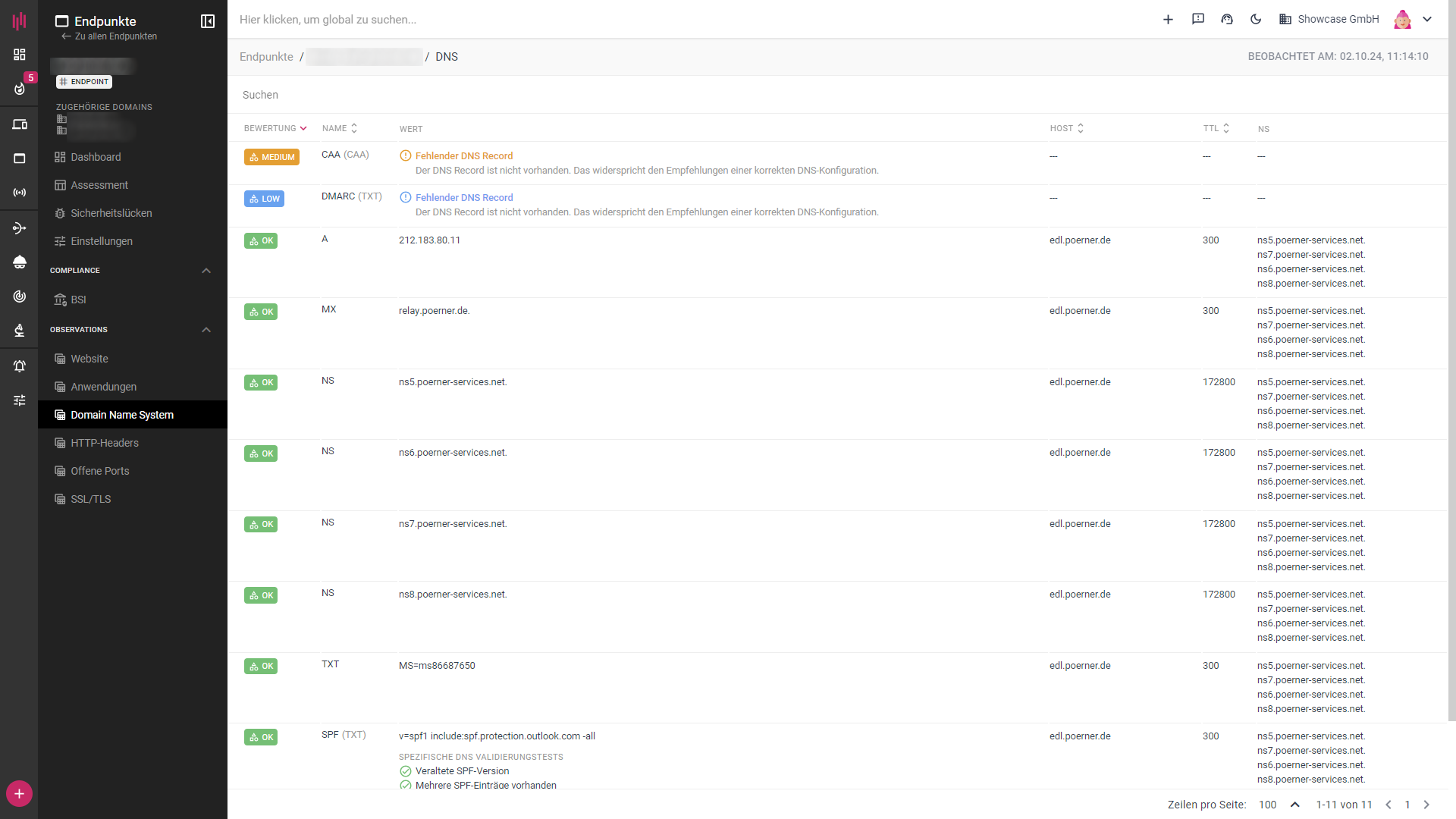

Bei diesem Endpunkte fehlen alle drei DNS-Records.

max-age=31536000;

includeSubDomains

| Die HTTP Strict Transport Security (HSTS) ist ein Sicherheitsmechanismus für HTTPS-Verbindungen, der sowohl vor Aushebelung der Verbindungs-verschlüsselung als auch vor Session Hijacking schützt. | | X-Content-Type-Options | nosniff | Der einzige definierte Wert “nosniff” untersagt dem Internet Explorer durch MIME-Sniffing einen anderen als den deklarierten Inhaltstyp zu bestimmen und anzuwenden. | | X-Frame-Options |DENY

(SAMEORIGIN)

(ALLOW-FROM